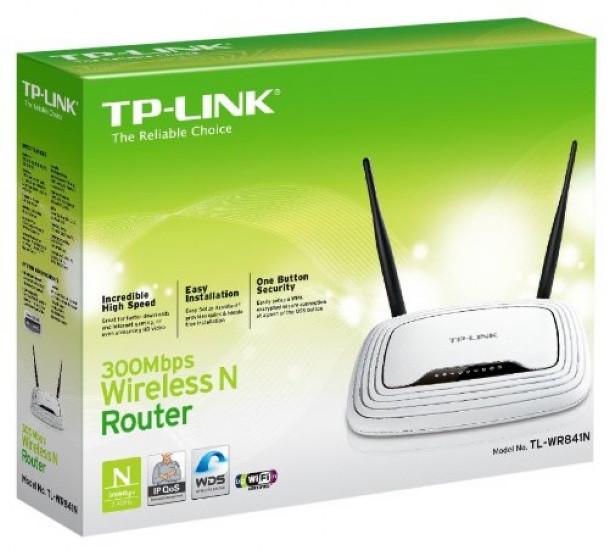

Pada kesempatan kali ini saya akan memberikan tutorial cara setting wireless router untuk pemancar wifi atau access point. Anda tidak perlu bingung karena saat ini ada banyak perangkat Router yang sudah multi fungsi alias memiliki fungsi lebih dari satu. Salah satu perangkat jaringan yang akan kita bahas kali ini adalah Router Access Point TL-WR 941 HP yang mempunyai tiga fungsi sekaligus, yaitu dapat digunakan sebagai Router, dapat digunakan sebagai Access Point yang dapat memancarkan wi-fi, dan juga dapat digunakan sebagai Repeater alias Range Extender.

Apa Fungsi Router dalam Jaringan Komputer

Pengertian router – Router merupakan sebuah perangkat keras jaringan yang memiliki fungsi untuk menghubungkan beberapa jaringan (dua atau lebih). Jika anda bertanya mengenai bagaimana cara menghubungkan dua jaringan dengan segment IP berbeda atau bahkan dua jaringan dengan kelas IP berbeda, maka router adalah alat yang dapat menghubungkan dua jaringan yang berbeda tersebut.

Lalu apakah router bisa menghubungkan dua jaringan yang sama ? jawabanya jelas BISA. Kalau dua kelas jaringan yang berbeda saja bisa disatukan atau dihubungkan oleh router, apalagi dua jaringan yang sama .

Pengertian access point dan juga Fungsi access point dalam jaringan adalah sebagai penghubung antara jaringan LAN ke client tanpa menggunakan kabel atau biasa disebut dengan wireless. Access point bekerja menggunakan antenna transmitter yang berguna untuk menerima dan juga mengirimkan paket kepada client dengan cepat meskipun tanpa menggunakan kabel.

Dalam hal ini yang admin sebut sebagai client adalah pengguna jaringan seperti perangkat smartphone android dan juga laptop atau notebook.

Istilah mudah untuk mengetahui fungsi access point adalah sebagai pemancar sinyal internet dari LAN atau dari ISP ke perangkat android dan laptop.

Jadi selama ini wifi yang biasa kamu pakai untuk berinternetan, main game online dengan hape, nonton video youtube dan juga download aplikasi dari playstore dan lain sebagainya adalah sinyal yang di pancarkan oleh access point.

Apa fungsi dari Range Extender atau Repeater dalam jaringan ?

Range extender memiliki fungsi untuk meneruskan dan menguatkan sinyal yang dipancarkan oleh access point agar sinyal yang dipancarkan oleh access point menjadi lebih kuat dan memiliki jangkauan yang lebih jauh.

Fungsi tersebut sama seperti fungsi repeater yang juga bekerja untuk memperkuat sinyal wifi yang lemah.

Sebagai contoh : anda memiliki rumah bertingkat dengan dua lantai dan anda telah memasang internet dari Telkom, Indosat atau dari ISP penyedia layanan internet lainya di lantai satu atau lantai bawah. Dan ternyata di lantai dua atau lantai atas, sinyal wifi yang dipancarkan oleh access point yang ada di lantai bawah sudah melemah dan sulit dipakai untuk internetan pada lantai dua atau lantai atas.

Nah untuk menguatkan sinyal wifi agar sampai ke lantai atas, anda perlu menggunakan perangkat jaringan yang namanya repeater untuk menguatkan sinyal dari lantai bawah tersebut agar sinyal wifi semakin kuat dan cepat di lantai atas.

Dari penjelasan admin tutorialengkap.com diatas, anda telah mengerti tentang pengertian router, fungsi router, pengertian access point, apa fungsi access point, apa pengertian repeater atau range extender, dan juga apa fungsi dari repeater dan juga apa fungsi range extender pada jaringan.

Selanjutnya, admin tutorial lengkap akan mengajak anda untuk belajar tentang bagaimana cara melakukan setting Router TP-Link model TL-WR941HP sebagai Access Point. Silahkan simak tutorial cara setting access point beikut ini.

2. Jika anda melakukan setting atau konfigurasi access point menggunakan PC tanpa wireless adapter, anda dapat menggunakan kabel LAN untuk menghubungkan antara computer dengan access point tplink tersebut.

Tapi jika anda menggunakan Laptop anda bisa menggunakan sinyal wi-fi yang dipancarkan oleh access point untuk melakukan setting. Sebagai contoh disini admin menggunakan Laptop untuk setting access point. Jadi admin hanya perlu menghubungkan laptop dengan access point dengan sinyal wifi yang dipancarkan oleh router.

3. Ketika anda menghubungkan laptop dengan wifi tplink, anda akan diminta untuk memasukkan password. Cara paling mudah untuk mengetahui password wifi adalah dengan cara melihat pada bagian bawah perangkat access point tersebut.

(default IP perangkat Router Access Point tplink adalah 192.168.0.1)atau bisa juga dengan mengakses alamat url http://tplinkwifi.net menggunakan browser, maka selanjutnya anda akan masuk ke halaman login.

6. Setelah berhasil login dan masuk ke halaman setting router, anda akan masuk ke halaman Quick Setup. Pada halaman awal, silahkan masukkan Regional Indonesia, dan juga time zone GMT +7 kemudian klik pada tombol next.

8. Pada halaman atau langkah ke tiga, yaitu tahap Wireless setting. Pada halaman ini kita akan mengatur nama SSID atau nama wifi yang akan dipancarkan oleh access point.

9. Tahap atau langkah langkah setting access point selanjutnya adalah cara ganti password wifi tp link Pada bagian network setting.

Pada halaman ini anda dapat memilih Type alamat IP yang ingin anda gunakan untuk menyambungkan perangkat access point anda ke jaringan LAN atau ISP milik anda.

Pastikan juga IP yang anda masukkan belum dipakai oleh perangkat lain atau computer lain pada jaringan anda.Selanjutnya, silahkan isikan subnet mask sesuai dengan kelas IP address yang anda gunakan.

Untuk dhcp server silahkan biarkan menyala jika anda belum memiliki DHCP server. Namun jika anda sudah menggunakan DHCP Server dari perangkat lain, seperti mikrotik atau yang lainya, silahkan pilih off saja untuk menghindari conflik ip address. Jika semuanya telah anda isi, selanjutnya silahkan klik pada tombol next.

10. Langkah selanjutnya adalah Summary atau ringkasan. Pada halaman ini, anda akan melihat rangkuman hasil setting atau konfigurasi yang telah anda lakukan. Jika anda sudah yakin bahwa pengaturan access point ini telah benar, silahkan klik pada tombol Save.

11. Ketika muncul peringatan dari browser tentang konfirmasi proses reboot, silahkan pilih atau klik pada tombol OK. Karena untuk menyimpan semua perubahan, memerlukan proses reboot atau mulai ulang pada router access point tp link.

Dengan melakukan setting sesuai dengan tutorial yang admin tutorialengkap.com jelaskan diatas, maka anda telah berhasil melakkan konfigurasi atau setting access point pada perangkat TP-LINK TL-WR941HP.

gambar pada point ke 12 diatas adalah hasil Wifi yang dipancarkan oleh Access Point yang menampilkan SSID atau nama wifi Tutorialengkap.com sesuai dengan yang admin setting pada tutorial ini.

Tahap dan langkah - langkah untuk setting access point yang admin berikan pada tutorial ini sangat cocok untuk anda yang memiliki usaha warung kopi, atau coffee shop yang menyediakan wifi gratis sehingga anda dapat melakukan konfigurasi access point sendiri.

cukup sekian dari saya tentantap setting wireless router untuk pemancar wifi.semoga bermanfaat